在深圳,如果您需要維修戴爾筆記本電腦,可以方便地找到官方和授權服務網點。以下是相關信息:

戴爾官方客服電話為400-886-8611。這個熱線提供全天候技術支持,包括產品咨詢、故障診斷和維修預約服務。在撥打電話前,建議您準備好設備的服務標簽或快速服務代碼(通常位于筆記本底部或系統設置中),以便客服人員快速定位問題。

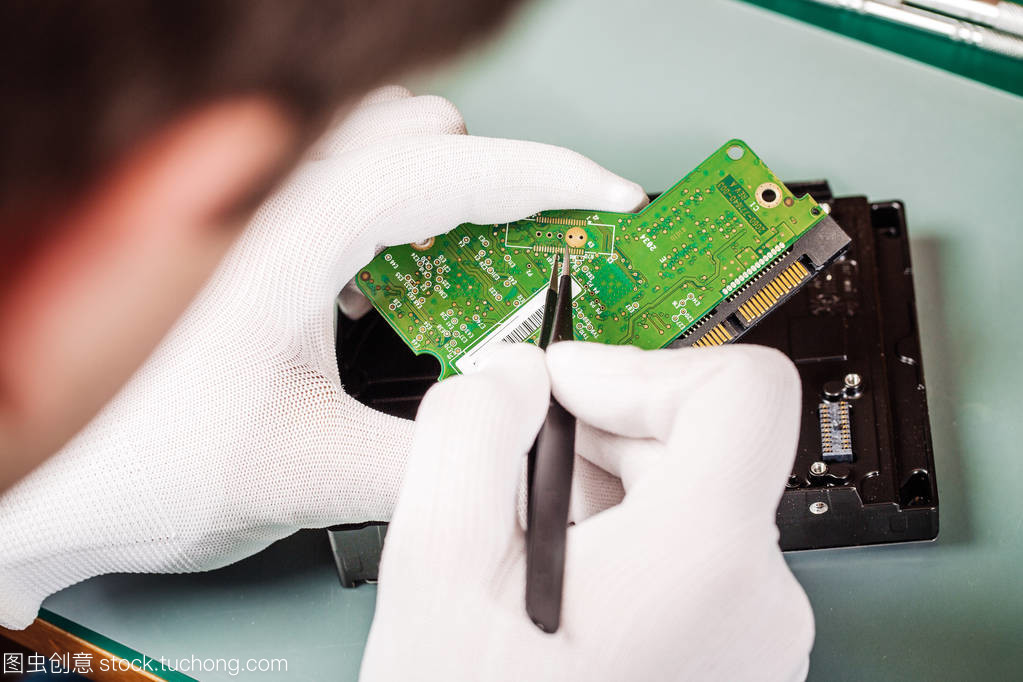

深圳有多家戴爾授權維修網點,覆蓋主要區域如福田、南山、羅湖等。這些網點提供專業維修服務,包括硬件更換、系統故障排除、屏幕維修和電池檢測等。例如,福田中心區的網點位于華強北電子市場附近,方便用戶送修。您可以通過戴爾官網或客服電話查詢具體地址和營業時間。

為了確保維修效率,建議您在送修前備份重要數據,并攜帶購買憑證。如果設備在保修期內,多數維修服務可能免費。戴爾的服務以快速響應和專業性著稱,能有效解決各類計算機問題,讓您的筆記本電腦恢復正常使用。